Η επόμενη ενημέρωση δυνατοτήτων των Windows 10 (19H1, Ενημέρωση Απριλίου 2019, έκδοση 1903) θα περιλαμβάνει υποστήριξη για το DTrace, το δημοφιλές εργαλείο εντοπισμού σφαλμάτων ανοιχτού κώδικα και διαγνωστικό. Αρχικά δημιουργήθηκε για το Solaris και έγινε διαθέσιμο για Linux, FreeBSD, NetBSD και macOS. Η Microsoft το έχει μεταφέρει στα Windows.

Διαφήμιση

Το DTrace είναι ένα δυναμικό πλαίσιο ανίχνευσης που επιτρέπει σε έναν διαχειριστή ή προγραμματιστή να ρίξει μια ματιά σε πραγματικό χρόνο σε ένα σύστημα είτε σε λειτουργία χρήστη ή πυρήνα. Το DTrace διαθέτει γλώσσα υψηλού επιπέδου και ισχυρή γλώσσα προγραμματισμού τύπου C που σας επιτρέπει να εισάγετε δυναμικά σημεία παρακολούθησης. Χρησιμοποιώντας αυτά τα δυναμικά τοποθετημένα ίχνη, μπορείτε να φιλτράρετε σε συνθήκες ή σφάλματα, να γράψετε κώδικα για να αναλύσετε μοτίβα κλειδώματος, να εντοπίσετε αδιέξοδα κ.λπ.

πώς να μετονομάσετε πολλά αρχεία ταυτόχρονα

Στα Windows, το DTrace επεκτείνει το Event Tracing για Windows (ETW) το οποίο είναι στατικό και δεν παρέχει τη δυνατότητα να εισαγάγετε μέσω προγραμματισμού σημεία παρακολούθησης κατά το χρόνο εκτέλεσης.

Όλα τα API και η λειτουργικότητα που χρησιμοποιούνται από το dtrace.sys είναι τεκμηριωμένες κλήσεις.

Το mac δεν θα αναγνωρίσει τον εξωτερικό σκληρό δίσκο

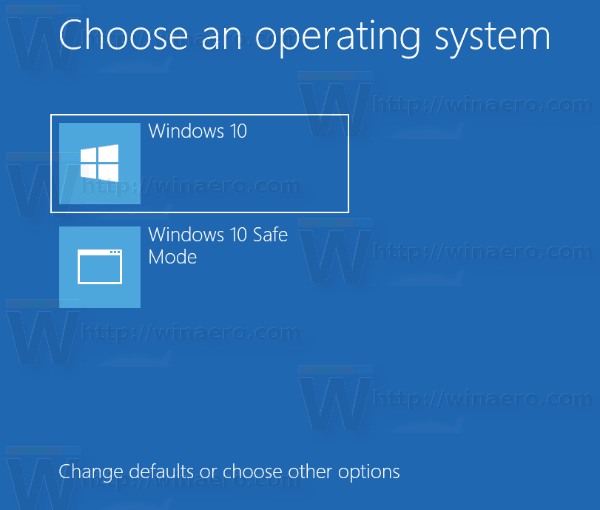

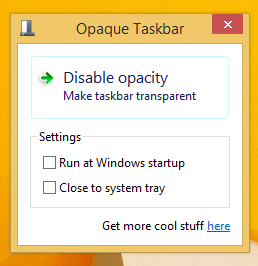

Η Microsoft έχει εφαρμόσει ένα ειδικό πρόγραμμα οδήγησης για τα Windows 10 που επιτρέπει την εκτέλεση ορισμένων ρόλων παρακολούθησης συστήματος. Το πρόγραμμα οδήγησης θα συμπεριληφθεί στα Windows 10 έκδοση 1903. Επίσης, το DTrace απαιτεί επί του παρόντος την εκκίνηση των Windows με ενεργοποιημένο το πρόγραμμα εντοπισμού σφαλμάτων πυρήνα.

Ο πηγαίος κώδικας για το εργαλείο DTrace που μεταφέρεται είναι διαθέσιμος στο GitHub. Επισκεφθείτε τη σελίδα ' DTrace στα Windows Κάτω από το έργο OpenDTrace στο GitHub για να το δείτε.

Ρύθμιση DTrace στα Windows 10

Προϋποθέσεις για τη χρήση της δυνατότητας

- Εσωτερικό των Windows 10 κατασκευή 18342 ή υψηλότερο

- Διατίθεται μόνο στις x64 Τα Windows και καταγράφουν πληροφορίες παρακολούθησης μόνο για διαδικασίες 64-bit

- Πρόγραμμα Windows Insider είναι ενεργοποιήθηκε και διαμορφωμένο με έγκυρο λογαριασμό Windows Insider

- Επισκεφτείτε τις Ρυθμίσεις-> Ενημέρωση & Ασφάλεια-> Πρόγραμμα Windows Insider για λεπτομέρειες

Οδηγίες:

Πώς μπορώ να σταματήσω την αυτόματη αναπαραγωγή βίντεο στο chrome

- Σετ διαμόρφωσης BCD :

- bcdedit / ενεργοποιήστε το dtrace

- Σημείωση, πρέπει να ρυθμίσετε ξανά την επιλογή bcdedit, εάν κάνετε αναβάθμιση σε μια νέα έκδοση Insider

- Κατεβάστε και εγκαταστήστε το πακέτο DTrace από κέντρο λήψης .

- Αυτό εγκαθιστά τα στοιχεία της λειτουργίας χρήστη, τα προγράμματα οδήγησης και τα πρόσθετα χαρακτηριστικά πακέτων που απαιτούνται για να είναι λειτουργικό το DTrace.

- Προαιρετικά: Ενημερώστε το Μεταβλητή περιβάλλοντος PATH να συμπεριλάβει C: Program Files DTrace

- ορίστε PATH =% PATH%; 'C: Program Files DTrace'

- Ρύθμιση διαδρομή συμβόλων

- Δημιουργήστε έναν νέο κατάλογο για την προσωρινή αποθήκευση συμβόλων τοπικά. Παράδειγμα: mkdir c: σύμβολα

- Σειρά _NT_SYMBOL_PATH = srv * C: σύμβολα * http://msdl.microsoft.com/download/symbols

- Το DTrace κατεβάζει αυτόματα τα απαραίτητα σύμβολα από το διακομιστή συμβόλων και τις κρυφές μνήμες στην τοπική διαδρομή.

- Προαιρετικός: Ρύθμιση προγράμματος εντοπισμού σφαλμάτων πυρήνα σύνδεση με τη μηχανή στόχου ( Σύνδεσμος MSDN ). Αυτό είναι μόνο απαιτείται εάν θέλετε να εντοπίσετε συμβάντα πυρήνα χρησιμοποιώντας FBT ή άλλους παρόχους.

- Σημειώστε ότι θα πρέπει να απενεργοποιήσετε το Secureboot και το Bitlocker στο C :, (εάν είναι ενεργοποιημένο), εάν θέλετε να ρυθμίσετε ένα πρόγραμμα εντοπισμού σφαλμάτων πυρήνα.

- Επανεκκινήστε μηχανή στόχου

Χρησιμοποιώντας το DTrace

- Ανοίξτε ένα αυξημένη γραμμή εντολών .

- Εκτελέστε μία από τις ακόλουθες εντολές:

# Σύνοψη Syscall ανά πρόγραμμα για 5 δευτερόλεπτα: dtrace -Fn 'tick-5sec {exit (0);} syscall ::: entry {@num [pid, execname] = count ();} '# Σύνοψη χρονισμού για 3 δευτερόλεπτα: dtrace -Fn 'tick-3sec {exit (0);} syscall :: Nt * Timer *: entry {@ [probefunc, execname, pid] = count ();} '# Dump System Process kernel δομή: (απαιτεί τη ρύθμιση της διαδρομής συμβόλου) dtrace -n 'BEGIN {print (* (struct nt`_EPROCESS *) nt`PsInitialSystemProcess); exit (0);}' # Διαδρομές παρακολούθησης μέσω NTFS κατά την εκτέλεση του notepad.exe (απαιτείται KD a

Η εντολή dtrace -lvn syscall ::: θα απαριθμήσει όλους τους ανιχνευτές και τις παραμέτρους τους που διατίθενται από τον πάροχο syscall.

Ακολουθούν ορισμένοι από τους παρόχους που είναι διαθέσιμοι στα Windows και ποιοι είναι οι μηχανισμοί τους.

- syscall - Κλήσεις συστήματος NTOS

- fbt (Function Boundary Tracing) - Εισαγωγή και επιστροφή λειτουργίας πυρήνα

- pid - Ανίχνευση διαδικασίας λειτουργίας χρήστη. Όπως το FBT-mode πυρήνα, αλλά επιτρέπει επίσης την οργάνωση των αντισταθμιστικών λειτουργιών αυθαίρετων.

- sth (Ανίχνευση συμβάντων για Windows) - Επιτρέπει τον καθορισμό ανιχνευτών για το ETW Αυτός ο παροχέας βοηθά να αξιοποιήσει τα υπάρχοντα όργανα λειτουργικού συστήματος στο DTrace.

- Αυτή είναι μια προσθήκη που κάναμε στο DTrace για να της επιτρέψουμε να εκθέσει και να αποκτήσει όλες τις πληροφορίες στις οποίες ήδη παρέχονται τα Windows ETW .

Μπορείτε να βρείτε περισσότερα δείγματα σεναρίων που ισχύουν για τα σενάρια των Windows κατάλογος δειγμάτων .

Πηγή: Microsoft